صنعت جاسوس افزار تجاری برای پر کردن یه بازار پر سود، یعنی فروش فناوریهای پیشرفته به دولتهای سراسر جهان برای سوء استفاده از آسیب پذیری ها ، برای نصب مخفیانه ی جاسوس افزارها روی اهداف، بوجود اومد. با این کار، عرضه کنندگان جاسوس افزار تجاری (CSV) امکان گسترش ابزارهای هک خطرناک رو فراهم میکنن.

CSVها به استفاده ی مشروع ابزارهاشون برای اجرای قوانین و مبارزه با تروریسم اشاره میکنن، اما ابزارهاشون روی کاربران با ریسک بالا ، یعنی روزنامه نگاران، مدافعان حقوق بشر، سیاستمدران احزاب مخالف مستقر میشه.

در مقایسه با سایر تهدیدات سایبری ، برنامه های جاسوسی علیه تعداد کمی از اهداف استفاده میشن اما استفاده از اونا علیه اهداف با ریسک بالا، تاثیر عمیقی روی جامعه میزاره. مثلا آزادی بیان، مطبوعات آزاد و یکپارچگی انتخابات در سراسر جهان رو تحت تاثیر قرار میده.

محققای TAG و Jigsaw یه گزارشی در خصوص مشارکت کنندگان در توسعه، فروش و استقرار جاسوس افزارها، نحوه ی عملکرد CSVها ، انواع محصولاتی که توسعه میدن و میفروشن و آنالیز فعالیت های اخیر منتشر کردن که در قالب چند پست، اونارو منتشر کردیم:

- قسمت اول : جاسوس افزارها و قربانیان

- قسمت دوم: درک CSVها

- قسمت سوم: محصولات و کمپین های CSVها

- قسمت چهارم: اقدامات امنیتی

جاسوس افزارها چی هستن :

جاسوس افزارها (Spyware) که بهشون Agent یا Implant هم گفته میشه، یه برنامه برای نظارت هست که بطور مخفیانه نصب میشه و داده های کاربران هدف رو جمع آوری و به مهاجم ارسال میکنه.

قربانیان جاسوس افزارهای تجاری:

در ادامه گزارش ، گوگل با سه نفر از قربانیان جاسوس افزار Pegagus که توسط NSO Group توسعه داده شد، گفتگو کرده تا ابعاد منفی این ابزارهای جاسوسی تجاری رو بیشتر بازگو کنه.

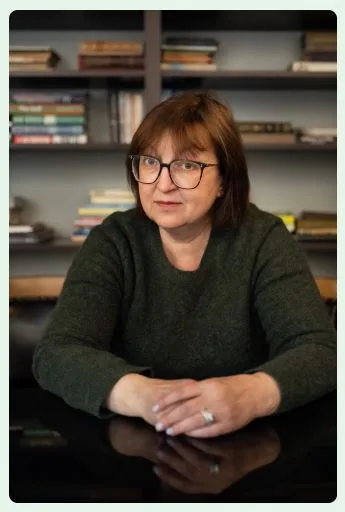

قربانی اول – خانم María Luisa Aguilar Rodríguez مامور مدافع بین المللی Centro PRODH :

ایشون شب کریسمس 2022، یه پیامی رو از سازمان حقوق بشر مکزیکوسیتی دریافت کرده. همچنین هشدار خودکار اپل اعلام کرده که ایشون هدف یه حمله ی هکری تحت حمایت دولت قرار گرفته. یه پیام مشابه هم در ایمیلشون دریافت کردن. 12 دقیقه بعد،همون پیام رو ، Santiago Aguirre مدیر سازمان هم دریافت کرده. آنالیز فارنزیک Citizen Lab از جاسوس افزار Pegasus ، نشون میده که هر دو قربانی این جاسوس افزار هستن، البته نه یکبار.

هر دوشون معتقدن که این هک بدلیل شفاف سازی اونا در خصوص پرونده Iguala مربوط میشه که سال 2014 اتفاق افتاده. در این پرونده یه درگیری بین پلیس، دانشجویان ، مردم محلی و عابران رخ داده که منجر به کشته شدن 6 نفر و بازداشت 43 دانشجو شد. بعد از 9 سال از این رخداد ، سرنوشت نهایی این دانشجویان بازداشتی همچنان مشخص نیست و مفقود هستن.

در سال 2017، Aguirre با همسرش در مکزیکوسیتی در حال گوش دادن به اخبار محلی از رادیو بودن که صدای خودشون رو ازش میشنون. یه اکانت فیسبوک که اخیرا ایجاد شده بود، یه صوتی از ایشون رو آپلود کرده بود . صدا مربوط به تماس تلفنی بین ایشون و پدر یکی از دانشجویان مفقودی و یه تماس دیگه هم بین یه سازمان درگیر در پرونده و همسرش بود که به شدت ویرایش کرده بودن تا به نظر برسه اونا با کارتل های محلی همسو هستن. Aguirre میگه این خیلی وحشتناک بود، ما نمیدونستیم این چطوری اتفاق افتاده یا قراره بعدا چه اتفاقی بیافته.

نکته ای که از سوی سازمان حقوق بشر دیجیتال مکزیک R3D ، براشون ارسال شده بود، Aguirre و همکاراش رو وادار کرد تا همه ی پیامهاشون رو دنبال یه آدرس URL مشکوک بگردن. Aguirre دو تا متن پیدا کرده که حاوی این URL بودن و جوری تنظیم شده بودن که از دید ایشون، قابل قبول باشه. یکی از طرف یه فردی بود که ادعا کرده بود برادرش به خاطر اعتراضات در گوئررو دستگیر شده بود و یکی هم از طرف فردی بود که خودش رو یکی از دانشجوهاش معرفی کرده بود. آنالیز بعدی Citizen Lab تایید کرد که این لینک ها در واقع برای نصب جاسوس افزار پگاسوس روی گوشی ایشون و دو تا از همکاراش استفاده شده بود.

وقتی Aguirre و Aguilar Rodríguez در سال 2022 هک شدن، دیگه نیازی به ایجاد پیام های فریبنده نبود، چون گوشیشون بطور کامل در معرض خطر قرار گرفته بود ، بدون اینکه اقدام خاصی انجام بدن. Aguilar Rodríguez گفته : وقتی قانون گذاران در خصوص این ابزارها بحث میکنن، شاید هدف قانونی برای اونا وجود داشته باشه و شاید اونا نهاد، قوانین و نظارتی برای استفاده ایمن از این ابزارها داشته باشن. اما […] این مهمه که این قانون گذاران این در نظر بگیرن که این ابزارها در جاهایی استفاده میشن که این نهاد ها و قوانین ضعیف هستن و هیچ کنترلی براشون نیست. با وجود هک مکرر خودش و همکاراش، ایشون گفته که همچنان تلاشش رو برای جستجوی دانشجویان مفقودی و پاسخ به اتفاقی که براشون افتاده ،ادامه میده.

قربانی دوم : خانم Galina Timchenko ،هم بنیانگذار، مدیرعامل و ناشر Meduza :

خانم Galina Timchenko که هم بنیانگذار و مدیرعامل تبعیدی رسانه ی روسی Meduza هستن در خصوص لحظه ای که در جولای متوجه شدن از 6 تا 26 فوریه 2023 با پگاسوس هک شدن گفته: “من نترسیدم”. کشور پشت این هک مشخص نیست. ایشون با اشاره به سال بازگشت ولادیمر پوتین به ریاست جمهوری و تشدید سرکوب رسانه های مستقل گفته: در سال 2012 ، تصمیم گرفتم کاری در اینترنت نکنم که من مستقیما در برابر کسی قرار بده.

اما وقتی کم کم پیامدهای هک براش روشن شد، ایشون تغییر رویکرد داد. ” اونا هفته ها به مکاتبات من دسترسی داشتن ، بنابراین تونسته بودن افرادی که در حلقه ی نزدیک به من هستن رو شناسایی کنن. من برای اونا احساس ترس داشتم. برای دوستام و همکارام و مشارکت کنندگان Meduza احساس ترس داشتم.” . بعدا ایشون با یکی از خبرنگاراشون نشستن و در خصوص هک شدنشون یه مقاله نوشتن با عنوان “اولین هک یه روزنامه نگار روسی با جاسوس افزار پگاسوس NSO Group” تا ابعاد منفی این موضوع رو آشکار کنن.

ایشون گفتن : “میدونی چند نفر از خبرنگارانی که با پگاسوس هک شدن، کشته شدن. اوه خدای من ، نمیخوام به سرنوشت خاشقچی دچار بشم. “. ایشون با اشاره به ترور جمال خاشقچی ، خبرنگار رونامه واشنگتن پست، در سال 2018 ، گفتن که برخی از نزدیکانشون هم توسط پگاسوس هدف قرار گرفتن.

Meduza در سال 2014 در ریگا لتونی تاسیس شد، همون سالی که روسیه ، کریمه رو به خاک خودش ملحق کرد. خانم Galina میگه : این سالی بود که تبلیغات روسیه منفجر شد. تبلیغات همیشه بود، اما خیلی خشک و رسمی و خسته کننده بود. بعدش همه جا بود روی همه ی نمایش ها و صفحات. Meduza بدنبال مقابله با این محیط خصمانه اطلاعاتی بود و گزارشهایی با کیفیت بالا همراه با شوخی منتشر میکرد که منجر به جذب مخاطب زیاد روسی شد.

هک تلفن خانم Galina ، همزمان با نشست رسانه های تبعیدی در برلین رخ داد. این نشست ، برای سازماندهی تلاش برای توسعه ی یه استراتژی برای پاسخ به قانون عوامل خارجی روسیه که در دسامبر 2022 تصویب شده بود، برگزار میشد. طبق قانون دیده بان حقوق بشر، قانون تعریف عامل خارجی تا جایی گسترش پیدا میکنه که تقریبا هر شخص یا نهادی رو میشه بعنوان عامل خارجی تعریف کرد تا زمانیکه مقامات اعلام کنن که تحت نفوذ خارجی هستن. Meduza خودش در آوریل 2021 بعنوان یه عامل خارجی معرفی شده بود.

اما با وجود این تهدیدات، خانم Galina ، دلسرد نشده و در خصوص این هک گفته: این مربوط به من نیست. این مربوط به امنیت و ایمنی من نیست. این تهدیدی برای همه ی کسانی هست که دسترسی به اطلاعات حساس یا تخصص و حرفه خاص دارن. هیچکس در امان نیست. هنوز مخاطبانی در مورد تلاشهای مداوم Meduza برای چیدن پرده آهنین قوانین جدید سانسور روسیه وجود داره. کاربران روسی اینترنت، خوانندگان ما، اونا هنوز اونجا هستن ، میلیون ها نفر از اونا . و هیچ راهی وجود نداره که ما اونارو به شرورهای کرملین بسپاریم. ما حق نداریم.

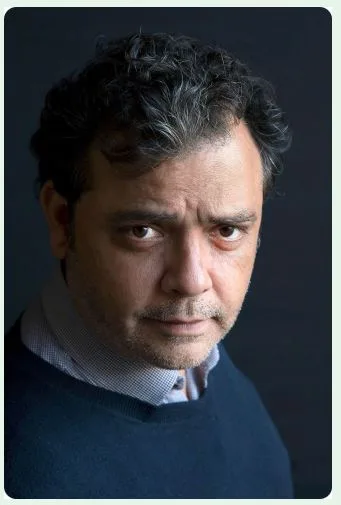

قربانی سوم: آقای Carlos Dada ، هم بنیانگذار و مدیر El Faro

Carlos Dada هم بنیانگذار و مدیر رسانه ی خبری تحقیقاتی Salvadoran ، در خصوص هک تلفن خودش و 21 همکار دیگه اش، توسط جاسوس افزار پگاسوس گفته: این بخشی است که من ازش متنفرم. اینا خیلی از منابع رو از سازمانهای ما تخلیه کردن، منابعی که باید روی بررسی قدرت، قدرت سیاسی ، قدرت اقتصادی متمرکز میشدن. اما ما وظیفه اخلاقی داریم که در خصوصش صبحت کنیم. ما تنها قربانی نیستیم. ما فقط کسایی هستیم که صدامون بیشتر شنیده میشه.

Dada در سال 1998 همراه با Jorge Simán رسانه El Faro ،رو تاسیس کردن. شش سال بعد از توافقنامه صلح Chapultepec که به بیش از یک دهه جنگ داخلی در السالوادور پایان داد. هر دوشون بدلیل درگیری، در تبعید بودن و با این هدف به السالوادور برگشتن که دموکراسی نوپای این کشور تنها با یه رسانه ی مستقل قوی زنده میمونه، چیزی که ده ها سال وجود نداشته. Dada میگه هیشکی در السالوادور نبود که بتونیم ازش یاد بگیریم یا ازش عصای قدرت بگیریم. ما باید همونطور که می ساختیم، یادم هم میگرفتیم.

ایجاد و حفظ یه رسانه تحقیقاتی در کشوری با سابقه ی کمی از روزنامه نگاری مستقل کار آسونی نیست ، اما گزارش های سرسختانه El Faro ، در خصوص جنایات سازمان یافته و فساد دولتی به سرعت ، هم باعث تحسین و تعریف براش شد و هم مخالفین قدرتمندی رو براش ایجاد کرد. شاید بدلیل همین سابقه نظارت و ارعاب بوده که Julia Gavarrete ، خبرنگار El Faro ، وقتی متوجه رفتار مشکوک گوشیش میشه، گرم شدن بیش از حد، باز و بسته شدن خودکار برنامه ها، به قضیه مشکوک شده. گروه حقوق دیجیتال Access Now ایشون رو به Citizen Lab وصل کرده که در نهایت ردپای جاسوس افزار پگاسوس در گوشیش پیدا شده. آنالیزهای بعدی روی گوشی های کارکنان ، نشون داد که بین ژوئن 2020 / خرداد 1399 و نوامبر 2021/آبان 1400 ، آلودگی های مکرر و مداومی وجود داشته که در خصوص یکی از خبرنگاران، Carlos Martínez ، آلودگی 269 روز بود.

در 12 ژانویه 2022، El Faro نتایج تحقیقات Citizen Lab رو منتشر کرد. Dada میگه : روزی که منتشر کردیم، ما همه ی منابع خودمون رو از دست دادیم. ما همیشه هر کاری که از دستمون برمی اومد رو برای محافظت از منابعمون انجام میدادیم، اما اینبار فرق داشت و اونا باید این میدونستن. این کار باعث تبعید مجدد Dada شد.

در نوامبر سال گذشته، Dada بهمراه 14 نفر از همکاراش، علیه NSO Group در کالیفرنیا به موسسه ی Knight First Amendment شکایت کردن و ادعا کردن که NSO Group ، قوانین کلاهبرداری و سوء استفاده رایانه ای و قانون دسترسی و سوء استفاده از داده های رایانه ای جامع کالفرنیا رو از طریق توسعه ی جاسوس افزار پگاسوس و نصب اون علیه روزنامه نگاران ،نقض کرده. فراتر از بحث های حقوقی ماجرا، Dada امیدواره که این دادخواست، NSO Group رو مجبور کنه تا مشتری که اون و همکاراش رو هدف قرار داده رو افشاء کنه. Dada گفته وقتی از این ابزار برای حمله به روزنامه نگاران استفاده شده، ما حق داریم بدونیم که چه کسی از این سلاح استفاده کرده، چون این یه سلاحه. از دید Dada این دادخواست یه پیامه . علیرغم هر کاری که اونا علیه ما انجام میدن، ما بی تفاوت نیستیم. ما نمی ترسیم ، یه گوشه ای مخفی شدیم. ما به کاری که می کنیم مصمم هستیم تا ادامه اش بدیم.

محققای TAG مشاهده کردن، ابزارهایی که توسط CSVها توسعه داده میشن، نه تنها به افراد هدف آسیب میزنن، بلکه روی کل جامعه هم تاثیر میزارن. استفاده از جاسوس افزارها علیه نامزدهای سیاسی ، توانایی جامعه ،برای برگزاری انتخابات آزاد و منصفانه رو تهدید میکنه. در سال 2021، محققای TAG ، پنج آسیب پذیری 0Day رو مشاهده و گزارش کردن که قبل از اصلاح، کاربران کروم و اندروید از جمله روزنامه نگاران و سیاستمدارن مخالف رو تحت تاثیر قرار داده بود. محققای TAG با اطمینان بالا این آسیب پذیری ها رو مرتبط با Intellexa میدونن که ابزار هکشون رو حداقل به هشت دولت مصر، ارمنستان، یونان، ماداگاسکار ، ساحل عاج، صربستان، اسپانیا و اندونزی فروخته. گزارش محققای TAG با آنالیز Citizen Lab و Meta مطابقت داره.

فعالیت مشابه تا آوریل 2023 ادامه داشته. در آوریل ، محققای TAG مشاهده کردن که دو تا از مشتریان Intellexa ،از سیستم جاسوسی این شرکت، در اندونزی و ماداگاسکار و از موضوع انتخابات ملی و نامزدهای سیاسی برای فریب استفاده کردن. 5 ماه بعد ، در سپتامبر 2023، محققای TAG و Citizen Lab جاسوس افزار Predator که توسط Intellexa توسعه داده شده ، در گوشی یه سیاستمدار مخالف مصری که اعلام کرده بود قصد نامزدی در انتخابات ریاست جمهوری مصر رو داره، پیدا کردن.

برای اینکه حجم پست خیلی زیاد و حوصله سر بر نشه، ادامه گزارش رو میتونید از طریق لینک های زیر مطالعه کنید:

- قسمت اول : جاسوس افزارها و قربانیان

- قسمت دوم: درک CSVها

- قسمت سوم: محصولات و کمپین های CSVها

- قسمت چهارم: اقدامات امنیتی

گزارش 50 صفحه ای گوگل رو هم میتونید از این لینک یا از کانالمون دریافت کنید.