آقای Dmitry Gubin ، بازپرس ارشد سابق منطقه تورسکوی روسیه، که به اتهام دریافت 2718 بیتکوین ($74,457,707) رشوه ، تحت تعقیب بود، دستگیر شد.

این دستگیری بعد از دستگیری Kristina Lyakhovenko یکی از کارمندان Gubin ، در خصوص پرونده رشوه خواری انجام شده. البته هسته اصلی این قضیه به Marat Tambiev ، رئیس سابق بخش تحقیقات تورسکوی برمیگرده که در سال 2022 دستگیر شده بود.

بازرسان براین باورن که این افراد ، از متهمین مرتبط با پرونده هاشون رشوه دریافت میکردن. بارزترین رشوه ای که دریافت کردن، 2,718.6 بیت کوین از اعضای فروم Infraud در سال 2021 بوده که با هدف جلوگیری از مصادره اموالشون بوده.

از این مقدار ، 1,032.1 رو از Tambiev مصادره کردن و ظاهرا بقیه بیت کوین ها دست Kristina و Gubin هستش. روش کشف هم اینجوری بوده که یه پوشه بنام Pension (حقوق بازنشستگی) روی لپ تاپ Tambiev کشف کردن حاوی کدهای دسترسی به دو حساب با مقادیر 1032.1 بیت کوین .

همچنین بازرسان اعلام کردن که این افراد با بیان عدم وجود ارز دیجیتال در کیف پول هکرها، آگاهانه 5,212.9 بیت کوین رو در کیف پول هکرها مخفی و مصادره اش نکردن.

فروم هکری و کارتینگ Infraud :

انجمن Infraud یه انجمن جرایم سایبری بود که بین اکتبر 2010 تا فوریه 2018 در زمینه کارتینگ، سرقت کارتهای اعتباری و اطلاعات بانکی افراد فعالیت میکرد و توسط Svyatoslav Bondarenko از اوکراین ایجاد شده بود که با نامهای Obnon ، Rector ، Helkern فعالیت میکرد. ایشون هدفش این بود که این سایت رو به بزرگترین سایت کارتینگ در اینترنت تبدیل کنه.

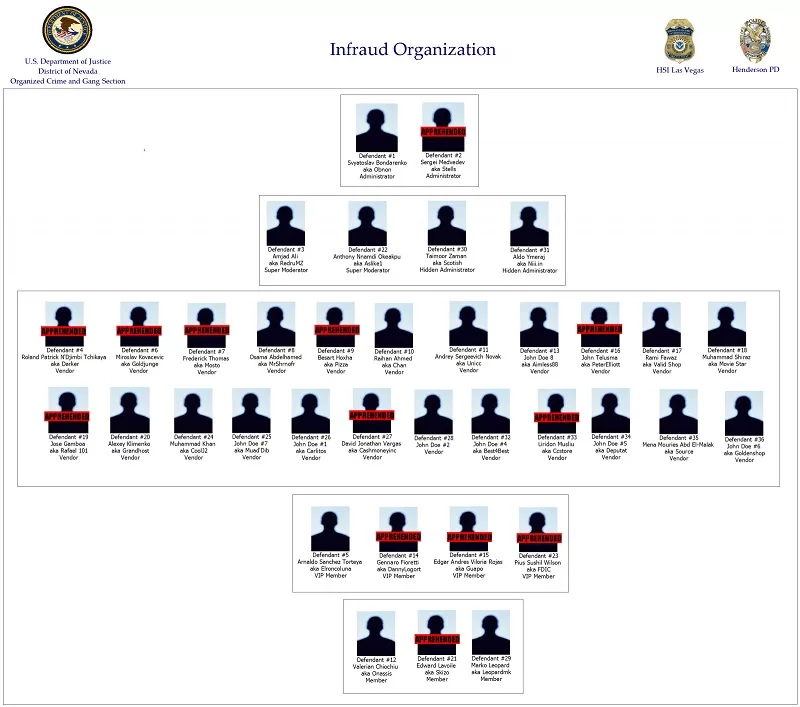

مقامات قضایی آمریکا در سال 2018 ، 36 نفر رو به اتهام مشارکت در این انجمن ،مجرم اعلام کردن و تا فوریه 2018، 13 نفر از اون 36 نفر رو دستگیر کردن.

لیست 36 نفر عبارتند از :

- Svyatoslav Bondarenko : بنیانگذار اوکراینی این انجمن. ایشون از سال 2015 پستی در انجمن منتشر نکرده و ناپدید شده.

- Aldo Ymeraj : یه فروشنده کارتهای اعتباری از آلبانی

- Sergey Medvedev : یکی از هم-بنیانگداران انجمن که از سال 2010 عضو فعال انجمن بود. بعد از ناپدید شدن Bondarenko در سال 2015، ایشون با اعلام خبر ناپدید شدن Bondarenko ، خودش مالک و مدیر انجمن معرفی کرد. Medvedev در سال 2020 در بانکوک تایلند، با بیش از 100 هزار بیت کوین دستگیر و به 10 سال زندان محکوم شد. ایشون با نامهای Stells ، segmed ، serjbear فعالیت میکرد.

- Amjad Ali : یکی از اعضای پاکستانی انجمن بود که از سال 2010 به درجه Super Moderator ارتقاء یافت. بیشتر کارش فروش CVVها بود.

- Roland Patrick N’Djimbi Tchikaya : عضو فرانسوی انجمن که در زمینه فروش CVV ها فعالیت داشته. در نهایت دستگیر شد.

- Arnaldo Sanchez : یکی از اعضای VIP انجمن که در زمینه فروش CVV و اطلاعات کارتهای اعتباری فعالیت میکرد.

- Miroslav Kovacevic : عضو صربستانی انجمن که در زمینه فروش پلاستیک، قالب و اسکن فعالیت میکرد. در نهایت دستگیر شد.

- Fredrick Thomas : اهل آلاباما که فروشنده شماره بیمه های اجتماعی و خدمات جستجوی تاریخ تولد رو انجام میداد. در نهایت دستگیر شد.

- Osalma Abdelhamed : عضو مصری انجمن که در زمینه فروش کارت های اعتباری فعالیت داشت. یسری سایت هم داشته که در اونا هم فعالیتهای کارتینگ انجام میداده.

- Besart Hoxha : اهل کوزوو و در زمینه پلاستیک و هولوگرام کارت های اعتباری فعالیت داشت. در نهایت دستگیر شد.

- Raihan Ahmed Gut : عضو بنگلادشی انجمن که در زمینه فروش اکانتهای پی پال فعالیت داشته.

- Andrey Sergeevich Novak : فروشنده روسی CVVها.

- Valerian Chiochiu : اهل مولداوی و در زمینه توسعه، استقرار و استفاده از بدافزارهای RAM point of sale ( یه نوع بدافزار که در دستگاههای POS مستقر میشه) فعالیت میکرد. از این ابزار برای جمع آوری اطلاعات کارتهای بانکی استفاده می کردن.

- Gennaro Fioretti : عضو ایتالیایی انجمن که با درجه VIP فعالیت میکرد و عمدتا خریدار کارتهای اعتباری بود. در نهایت دستگیر شد.

- Edgar Andres Viloria : عضو استرالیایی انجمن که با درجه VIP فعالیت میکرد و عمدتا خریدار کارتهای اعتباری بود. در نهایت دستگیر شد.

- John Telusma : عضو آمریکایی انجمن که در زمینه فروش کارتهای اعتباری و خدمات نقد کردن فعالیت میکرد. در نهایت دستگیر شد.

- Rami Fawaz : عضو ساحل عاجی انجمن که در زمینه فروش اکانتهای هک شده فعالیت داشت.

- Muhammed Shiraz : فروشنده پاکستانی کارتهای اعتباری

- Jose Gamboa : عضو آمریکایی انجمن که در زمینه فروش اسکیمرهای ATM فعالیت داشت. در نهایت دستگیر شد.

- Alexey Klimenko : فروشنده اوکراینی انجمن که خدمات راه اندازی فروشگاه شخصی برای اعضاء رو فراهم میکرد.

- Edward Lavoile : عضو کانادایی انجمن که در زمینه فروش کارتهای اعتباری که خودش هک میکرد ، فعالیت داشته. در نهایت دستگیر شد.

- Anthony Nnamdi Okeakpu : یه عضو بریتانیایی با درجه super moderator ، که خریدار کارتهای اعتباری هم بود.

- Pius Wilson : یه عضو آمریکایی انجمن با درجه VIP که خیلی هم فعال بوده. در نهایت دستگیر شد.

- Muhammad Khan: عضو پاکستانی انجمن که فروشنده کارت های اعتباری بود. یکی از وظایف ایشون این بود که کارتهای اعتباری رو بررسی میکرد تا ببینه اونا هنوز کار میکنن یا به دلیل کلاهبرداری توسط بانک مسدود شدن.

- David Jonathan Vargas : عضو آمریکایی انجمن که ارائه دهنده خدمات کارتهای مسافرتی بود. در نهایت دستگیر شد.

- Marko Leopard : اهل مقدونیه شمالی بود که خدمات ایجاد فروشگاه برای سایر اعضاء رو انجام میداد. ایشون با نام Leopardmk فعالیت میکرد و خدمات میزبانی ضدگلوله (bulletproof hosting) ارائه میداد. در نهایت دستگیر و به 5 سال زندان محکوم شد.

- Liridon Musliu : اهل کوزوو که فروشنده اطلاعات کارتهای اعتباری بود. در نهایت دستگیر شد.

- Mena Mouries El-Malak : اهل مصر که فروشنده اطلاعات کارتهای اعتباری بود.

در گزارش اسم 8 نفر رو هم با عنوان John Doe آوردن که ناشناس هستن :

- John Doe #1 : یه فروشنده اطلاعات کارتهای اعتباری

- John Doe #2 : ارائه دهنده خدمات DROP . یه نوع کسب و کار هستش که خدمات دیجیتالی رو به افراد میفروشید و کار رو به فریلنسرها، پیمانکاران و آژانس ها برون سپاری میکنید و خودتون انجام نمیدید.

- John Doe #3 : یه فروشنده اطلاعات کارتهای اعتباری

- John Doe #4 : یه فروشنده اطلاعات کارتهای اعتباری

- John Doe #5 : یه فروشنده اطلاعات کارتهای اعتباری

- John Doe #6 : یه فروشنده اطلاعات کارتهای اعتباری

- John Doe #7 :یه فروشنده اطلاعات کارتهای اعتباری

- John Doe #8 : فروشنده اطلاعات لاگین بانکها. ایشون 795,000 لاگین از بانک HSBC رو برای فروش گذاشته بود.

عملیات دستگیری بصورت مشترک بین مجریان قانون در آمریکا، اروپا، استرالیا و آسیا انجام شد و همونطور که بالا اشاره شد، 13 نفر رو هم دستگیر کردن. سایت توقیق شد و صفحه اول ، اون به شکل زیر تغییر کرد :

سال پیش، FSB ادعا کرد که Andrey Sergeevich Novak ، بنیانگذار این انجمن رو که با نامهای Unicc ، Faaxxx ، Faxtrod فعالیت میکرد، دستگیر کرده. نکته اینجاست که در نموداری که توسط وزارت دادگستری منتشر شده بود، Novak تنها یه فروشنده بوده و دسترسی مدیریتی نداشته.

طبق اعلام وزارت دادگستری آمریکا، تا مارس 2017، این سایت دارای 10901 عضو رجیستر شده بود و از اون بعنوان بزرگترین تعقیب کلاهبرداران سایبری که وزارت دادگستری درگیرش بوده یاد میکنن. به گفته مقامات فعالیت این گروه منجر به خسارت 530 میلیون دلاری شده بود. ( فقط خسارت واقعی)

اولین فردی که در این سایت اقدام به فروش کرده، محمد شیراز بود که اطلاعاتی از کارتهای اعتباری سرقت شده رو برای فروش ارائه کرده بود.

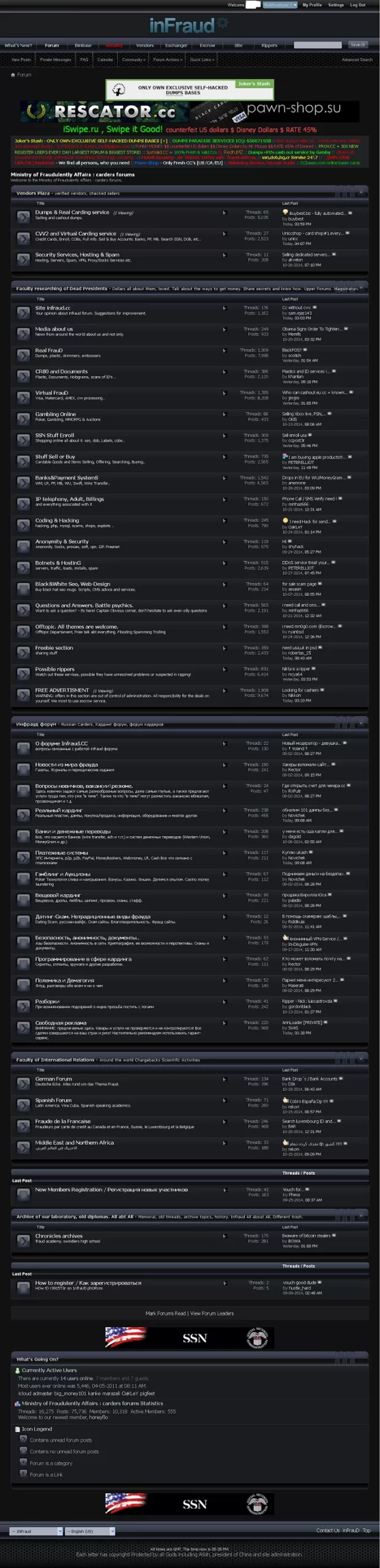

مثله اغلب فرومها، این فروم هم از رده کاربران مختلف تشکیل شده بود :

- Administrator : رهبران اصلی سایت که از فروشندگان معتبر تشکیل شده بود. دسترسی کامل به زیرساخت سایت رو داشتن و تصمیمات مدیریتی ، برنامه ریزیهای استراتژیک بلند مدت و مدیریت کاربران رو برعهده داشتن.

- Super Moderator : این افراد روی موضوعات خاص انجمن نظارت داشتن که یا تخصصشون بود یا در منطقه جفرافیایی اونا بود. اغلب ویرایش و حذف پستها ، حل اختلافات و همچنین بررسی محصولات و خدمات سایر فروشندگان که در زمینه تخصص اونا بود، رو انجام میدادن.

- Moderator : همانند Super Moderatorها بودن اما دسترسی های کمتری داشتن و معمولا مدیریت چند موضوع فرعی از انجمن رو بر عهده داشتن.

- Vendor : فروشندگان که محصول یا خدمات خودشون رو به سایر افراد انجمن می فروختن که معمولا در خود انجمن صورت میگرفت. معمولا خدمات یا محصولات از طریق اعضاء مورد بررسی قرار میگرفت تا محصول خریداری شده از کیفیت بالایی برخوردار باشه.

- VIP member : افراد برجسته انجمن که معولا به افراد باسابقه یا برجسته داده میشد تا از بقیه اعضاء متمایز باشن.

- Member: اعضای معمولی سایت که از معمولا از فروشندگان محصولات یا خدماتی رو خریداری میکردن یا اطلاعاتی رو در زمینه انجام فعالیت های مجرمانه کسب میکردن.

شکل زیر تصویر این فروم در سال 2014 رو نشون میده که همونطور که مشاهده میکنید از ایران هم کاربر داشتن.

منابع