بعد از مدتها، روز یکشنبه، سایت نشت داده های مرتبط با لاک بیت، توسط مجریان قانون دوباره بروزرسانی شد. نکته ی جالبی که این بروزرسانی داشت، قول افشای هویت پشت اکانت LockBitSupp بود.

باج افزار لاک بیت:

باج افزار لاک بیت بصورت RaaS و در سپتامبر 2019 معرفی شد. در ابتدا خودش ABCD معرفی کرد اما بعدا به LockBit تغییر نام داد.

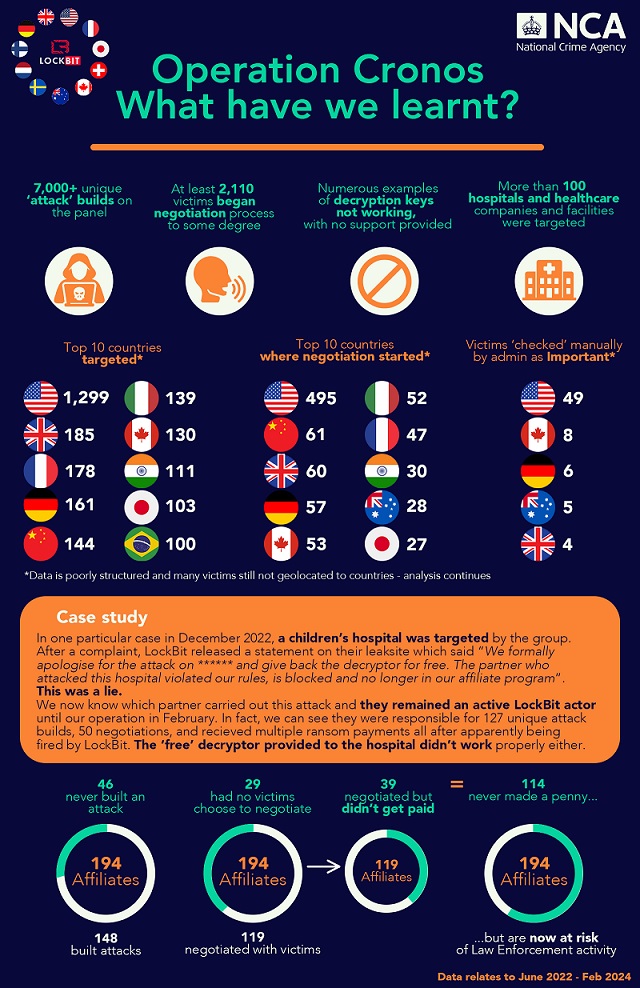

سیستم کاریشون هم اینجوری بود که زیرساخت باج افزار، سایت نشت و مذاکره رو توسعه و اونو در اختیار سایر هکرها (افیلیت ها) قرار میدادن و این هکرها با هدف قرار دادن سازمانها از اونا درخواست باج میکردن. اگه سازمان باج رو پرداخت میکرد، 20 درصدش برای لاک بیت بود و 80 درصدش برای اون هکر. البته میزان درصد میتونست در شرایط مختلف ، متغییر باشه. (از لحاظ تازه کار بودن، سازمانی که هدف قرار گرفته، مذاکره به عهده ی هکر بوده یا لاک بیت و … ). تا فوریه 2024، 194 افیلیت مرتبط با این باند شناسایی شد.

مدیریت و یه جورایی روابط عمومی لاک بیت، اکانتی بنام LockBitSupp بود که در انجمن های مختلف و TOX ، فعالیت میکرد. در ابتدا ادعا میشد که این اکانت از چین فعالیت میکنه، اما با توجه به اطلاعات قبلی و جزییاتی که امروز منتشر شد، پشت این اکانت یک تبعه روسی قرار داره.

در فوریه 2024، مجریان قانون ، تحت عملیاتی بنام Cronos ، تونستن به بخشی از زیرساخت این باند از جمله 34 سرور برای سایت نشت داده ها، mirror هاش و پنل افیلیت ها نفوذ کنن و منجر به اختلال در فعالیت های این باند بکنن.

در طی این عملیات مجریان قانون تونستن به داده های سرقت شده از قربانیان، آدرس های ارزهای دیجیتال، کلیدهای رمزگشایی و … دسترسی پیدا کنن.

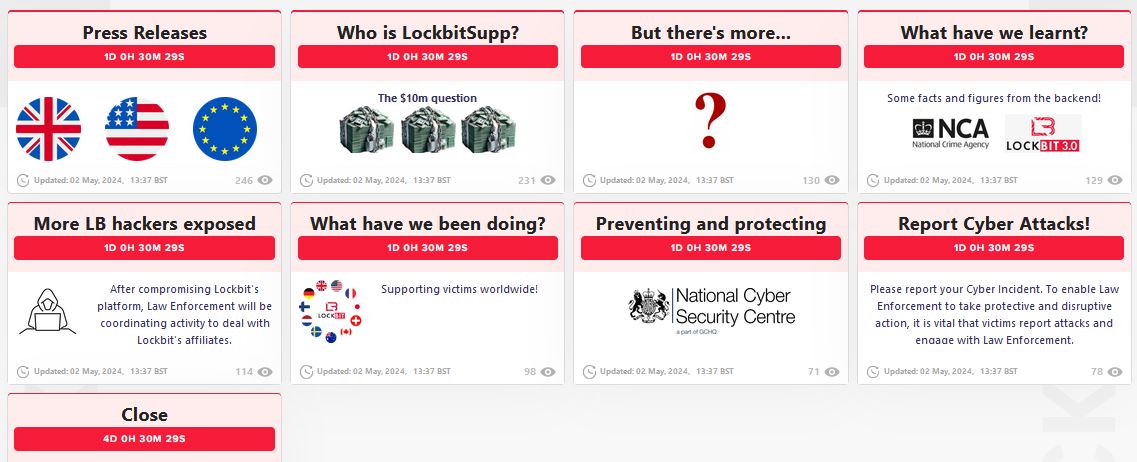

مجریان قانون یکی از سایتهای نشت داده لاک بیت رو ، انلاین نگه داشتن و در اون کارهایی که میکردن یا قرار بود انجام بدن رو منتشر میکردن.

در ابتدا، مجریان قانون اعلام کردن که تونستن به 1000 کلید رمزگشایی دسترسی پیدا کنن، اما در اعلامیه ای که امروز منتشر کردن، این تعداد به 1500 مورد افزایش یافته. با این کلیدهای رمزگشا، قربانیان میتونن بدون پرداخت باج، فایلهاشون رو رمزگشایی کنن.

در طی این عملیات، مجریان قانون به یک نسخه ی در حال توسعه از این باج افزار هم دسترسی پیدا کردن، که اونو برای آنالیز بیشتر در اختیار محققای ترندمیکرو قرار دادن.

چند روز بعد از عملیات Cronos ، لاک بیت دوباره ظاهر شد، یک بیانیه منتشر کرد و فعالیتهاش رو دوباره از سر گرفت. در این بیانیه لاک بیت علت هک زیرساختهاش رو جلوگیری از افشای اسنادی مرتبط با ترامپ اعلام کرده بود.

در سایت نشتی که دست مجریان قانون بود، یک پست زماندار منتشر شده بود که قرار بود هویت پشت اکانت LockbitSupp با بعبارتی رهبر این گروه منتشر بشه. با پایان این زمان و عدم انتشار این پست و از طرفی بازگشت لاک بیت، همه شروع به ترول کردن مجریان قانون کردن.

با گذشت چند ماه، این سایت نشت دوباره توسط مجریان قانون ، بروزرسانی شد و یسری پست زماندار در اون قرار گرفت که مهم ترین اونا “LockbitSupp کیه؟” بود.

LockbitSupp کیه؟

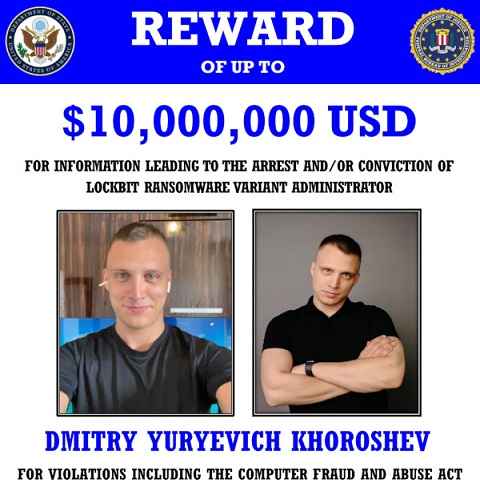

وزارت دادگستری آمریکا، امروز کیفرخواستی رو منتشر کرده و یک تبعه روسی بنام Dmitry Yuryevich Khoroshev رو بعنوان ادمین و توسعه دهنده باج افزار لاک بیت، متهم و تحریم کرد. با این تحریم، هم دارایی های ایشون مسدود میشه و هم نمیتونه سفر کنه. از طرفی با این تحریم، در صورتی که سازمانی بهشون باج پرداخت کنه، تحریمهارو دور زده و تخلف قانونی کرده.

وزارت دادگستری اعلام کرده که ایشون همون LockBitSupp، LockBit، putinkrab هستن، 31 سال سن دارن (متولد 17 آوریل 1993) و اهل Voronezh روسیه هستن.

ایشون به 26 فقره جرم متهم شدن که حداکثر 185 سال زندان داره و هر مورد از این 26 جرم، حداکثر 250 هزار دلار جریمه نقدی داره.

درسهایی که آموختیم؟

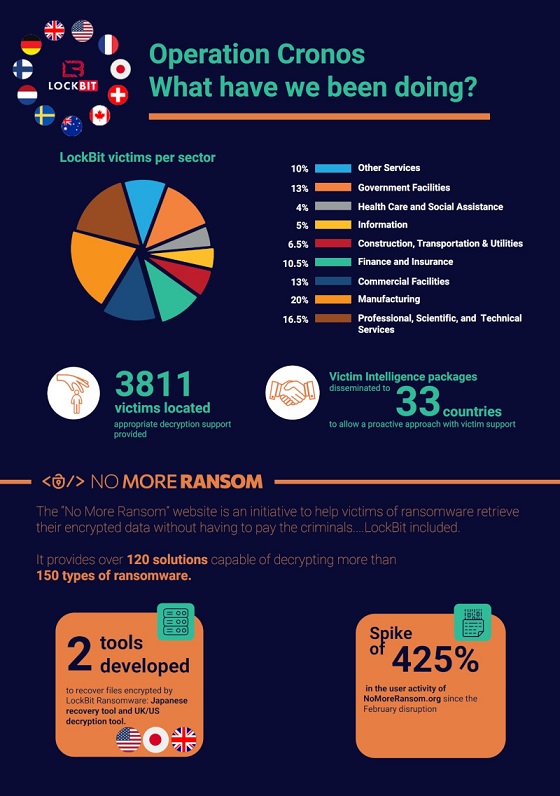

مجریان قانون بخشی رو هم بعنوان “درسهایی که آموختیم” منتشر کردن و در اون به ارائه ارقام و آمار پرداختن. در ابتدای این بخش، از لاک بیت خواستن که اگه با جایی از این گزارش مخالفه، بهشون اعلام کنه!

این باند، بین ژوئن 2022 تا فوریه 2024 ، بیش از 7000 هزار حمله انجام دادن که بیشتر قربانی هاشون از کشورهای : آمریکا، بریتانیا، فرانسه، آلمان و چین بودن.

هکرهای مرتبط با لاک بیت:

مجریان قانون همچنین لیستی از افیلیتهای مرتبط با باج افزار لاک بیت رو هم منتشر کردن.

اطلاعاتی در خصوص قربانیان لاک بیت:

مجریان قانون همچنین در بخشی از سایت نشت، اطلاعاتی در خصوص قربانیان لاک بیت منتشر کردن. همچنین اعلام کردن که ابزار ریکاوری برای این باج افزار، در سایت nomoreransom.org موجود است.

این گروه بیش از 2500 قربانی در 120 کشور داشتن که 1800 موردش برای آمریکا بوده.

نتیجه گیری :

با این کیفرخواست، در مجموع 6 نفر در ارتباط با باج افزار لاک بیت متهم شدن : Artur Sungatov و Ivan Kondratyev معروف به Bassterlord و Ruslan Magomedovich Astamirov و Mikhail Matveev معروف به Wazawaka و Mikhail Vasiliev و امروز هم که Dmitry Yuryevich Khoroshev.

مجریان قانون اعلام کردن که اگرچه لاک بیت داره فعالیتهاش رو ادامه میده، اما افیلیتهای اون از 194 تا به 69 مورد رسیدن و علت این کاهش رو هم بی اعتمادی به رهبر باند میدونن.

پیش بینی کردن با این کیفرخواست، احتمالا لاک بیت عملیات زیادی علیه آمریکا و بریتانیا انجام بده تا از اونا انتقام بگیره اما اینا احتمالا آخرین نفس زدن های این باند باشه.

از سال 2012 که اولین باج افزار مدرن بنام ACCDFISA منتشر شد و در ادامه باج افزار بدنام CryptoLocker، منتشر شد، یک حرکتی که بین بازیگرای تهدید وجود داشته، این بوده که اونا با اسم و محصول جدید، شروع به ادامه فعالیتهاشون کردن. این امر برای بازیگران پشت باج افزار لاک بیت هم، میتونه صادق باشه.

در زمان نگارش این پست، در فروم و اکانت TOXای که در ایشون فعالیت داره، فعلا چیزی منتشر نکردن. اما در فرومهای روسی که دارن رو این موضوع بحث میکنن، مطالب جالبی منتشر میشه. مثلا یکی گفته با این درآمدی که داشته، طبق اعلام وزارت دادگستری آمریکا، حدود 100 میلیون دلار درآمد داشته، میتونه بره جراحی پلاستیک کنه و با صورت جدید و پاسپورت جدید، فعالیتهاش رو ادامه بده. :))

منابع :