مایکروسافت Patch Tuesday خودش رو برای اکتبر 2024 منتشر کرده و در اون به اصلاح 121 آسیب پذیری در محصولات مختلفش پرداخته. بروزرسانی این ماه، 5 آسیب پذیری زیرودی داشته.

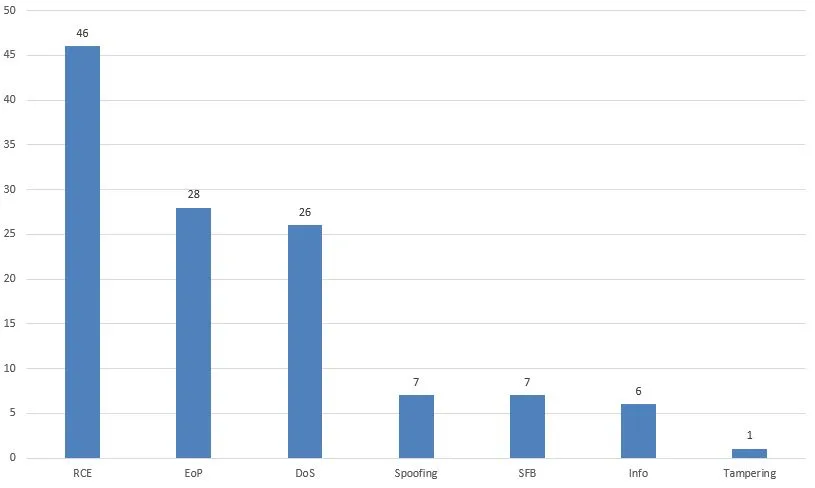

در آپدیت این ماه ، طبقه بندی آسیب پذیری ها به شرح زیر :

- افزایش امتیاز: 28

- اجرای کد: 46

- افشای اطلاعات: 6

- منع سرویس: 26

- دور زدن ویژگی امنیتی: 7

- جعل: 7

- Tampering: یک مورد

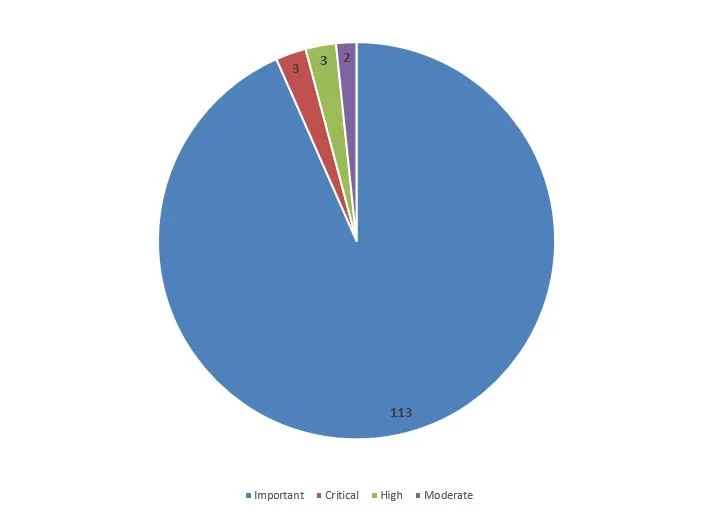

شدت آسیب پذیری های اصلاح شده در این ماه هم بصورت زیر:

- شدت بحرانی : 3 مورد

- شدت بالا: 3 مورد

- شدت مهم: 113 مورد

- شدت متوسط: 2 مورد

آسیب پذیری های عمومی و اکسپلویت شده:

آسیب پذیری CVE-2024-43572 :

آسیب پذیری از نوع Improper Neutralization و در Microsoft Management Console هستش. امکان RCE رو به مهاجم میده و امتیاز 7.8 و شدت مهم داره. مهاجم با ارسال فایل مخرب Microsoft Saved Console (MSC) و ترغیب کاربر برای اجرای اون، میتونه این آسیب پذیری رو اکسپلویت کنه.

طبق اعلام مایکروسافت، این آسیب پذیری عمومی و در حملاتی اکسپلویت شده.

محصولات تحت تاثیر:

Windows Server 2012 R2

Windows Server 2012

Windows Server 2008 R2

Windows Server 2008

Windows Server 2016

Windows 10 Version 1607

Windows 10 for x64-based Systems

Windows 10 for x32-based Systems

Windows 11 Version 24H2

Windows Server 2022, 23H2

Windows 11 Version 23H2

Windows 10 Version 22H2

Windows 11 Version 22H2

Windows 10 Version 21H2

Windows 11 version 21H2

Windows Server 2022

Windows Server 2019

Windows 10 Version 1809

آسیب پذیری CVE-2024-43573:

آسیب پذیری از نوع XSS و در Windows MSHTML Platform هستش. آسیب پذیری امکان جعل رو به مهاجم میده. امتیاز 6.5 و شدت متوسط داره. آسیب پذیری خیلی شبیه به آسیب پذیری CVE-2024-38112 هستش که در ماه جولای اصلاح شده. این آسیب پذیری توسط گروه هکری Void Banshee اکسپلویت شده بود.

طبق اعلام مایکروسافت، این آسیب پذیری عمومی و در حملاتی اکسپلویت شده.

محصولات تحت تاثیر:

Windows 11 Version 23H2

Windows 10 Version 21H2

Windows Server 2022, 23H2

Windows 10 Version 22H2

Windows Server 2022

Windows Server 2012 R2

Windows Server 2016

Windows 10 Version 1607

Windows 10 for x64-based Systems

Windows 10 for x32-based Systems

Windows 11 Version 24H2

Windows Server 2019

Windows 10 Version 1809

Windows Server 2022

Windows 11 version 21H2

Windows 11 Version 22H2

آسیب پذیری CVE-2024-6197 :

آسیب پذیری از نوع Free of Memory not on the Heap و در پروژه ی متن باز Curl هستش. شدت مهم و امتیاز 8.8 داره و امکان RCE رو به مهاجم میده. برای اکسپلویت، قربانی باید به یک سرور مخرب وصل بشه و از این طریق مهاجم میتونه RCE بگیره. خود CURL در خصوص این آسیب پذیری اعلام کرده که نسخه ی خط فرمان و libcurl رو تحت تاثیر قرار میده اما مایکروسافت اعلام کرده که فقط خط فرمان رو تحت تاثیر قرار میده.

محصولات تحت تاثیر:

CBL Mariner 2.0 x64

CBL Mariner 2.0 ARM

Windows 11 Version 24H2

Windows Server 2022, 23H2

Windows 11 Version 23H2

Windows 10 Version 22H2

Windows 11 Version 22H2

Windows 10 Version 21H2

Windows 11 version 21H2

Windows Server 2022

Windows Server 2019

Windows 10 Version 1809

آسیب پذیری CVE-2024-20659 :

آسیب پذیری از نوع Improper Input Validation و درWindows Hyper-V هستش. شدت مهم و امتیاز 7.1 داره و امکان دور زدن ویژگی های امنیتی (UEFI) رو به مهاجم میده. برای اکسپلویت نیاز به موارد مختلفی هستش از جمله اینکه سیستم باید ریبوت بشه، مهاجم به شبکه دسترسی پیدا کنه و … .

محصولات تحت تاثیر:

Windows 11 Version 24H2

Windows Server 2022, 23H2

Windows 11 Version 23H2

Windows 10 Version 22H2

Windows 11 Version 22H2

Windows 10 Version 21H2

Windows 11 Version 21H2

Windows Server 2022

Windows Server 2019

Windows 10 Version 1809

آسیب پذیری CVE-2024-43583 :

آسیب پذیری از نوع Execution with Unnecessary Privileges و در Winlogon هستش. شدت مهم و امتیاز 7.8 داره. آسیب پذیری امکان افزایش امتیاز به SYSTEM رو میده.

محصولات تحت تاثیر:

Windows Server 2012 R2

Windows Server 2012

Windows Server 2008 R2

Windows Server 2008

Windows Server 2016

Windows 10 Version 1607

Windows 10 for x64-based Systems

Windows 10 for x32-based Systems

Windows 11 Version 24H2

Windows Server 2022, 23H2

Windows 11 Version 23H2

Windows 10 Version 22H2

Windows 11 Version 22H2

Windows 10 Version 21H2

Windows 11 version 21H2

Windows Server 2022

Windows Server 2019

Windows 10 Version 1809

آسیب پذیری های حیاتی:

آسیب پذیری CVE-2024-43468 :

آسیب پذیری از نوع SQLi و در Microsoft Configuration Manager هستش. امتیاز 9.8 داره و امکان RCE رو به مهاجم بدون احرازهویت، میده. نکته ای که وجود داره، علاوه بر بروزرسانی، باید یک بروزرسانی درون کنسولی هم انجام بدید.

محصولات تحت تاثیر:

Microsoft Configuration Manager 2403

Microsoft Configuration Manager 2309

Microsoft Configuration Manager 2303

آسیب پذیری CVE-2024-43582:

آسیب پذیری از نوع Use After Free و در پروتکل Remote Desktop هستش. امتیاز 8.1 داره و امکان RCE رو به مهاجم میده. مهاجم راه دور و بدون احرازهویت، با ارسال بسته های مخرب به میزبان RPC میتونه این آسیب پذیری رو اکسپلویت کنه. البته برای اکسپلویت کردن باید در یک race condition برنده بشه.

محصولات تحت تاثیر:

Windows 11 Version 22H2

Windows 10 Version 21H2

Windows 11 Version 24H2

Windows Server 2022, 23H2

Windows 11 Version 23H2

Windows 10 Version 22H2

Windows 11 version 21H2

Windows Server 2022

Windows Server 2019

Windows 10 Version 1809

آسیب پذیری CVE-2024-43488:

آسیب پذیری از نوع Missing Authentication for Critical Function و در Visual Studio Code extension for Arduino هستش. امتیاز 8.8 داره و امکان RCE رو به مهاجم میده. مایکروسافت گفته که بصورت کامل این آسیب پذیری رو اصلاح کرده و کاربران نیاز به کار خاصی ندارن. همچنین اعلام کرده که Visual Studio Code extension for Arduino منسوخ شده و کاربران از Arduino IDE استفاده کنن.

محصولات تحت تاثیر:

Visual Studio Code

آسیب پذیری های جالب:

آسیب پذیری CVE-2024-43501:

آسیب پذیری از نوع Link Following و در Windows Common Log File System Driver هستش. امتیاز 7.8 و شدت مهم داره و امکان افزایش امتیاز به SYSTEM رو میده.

محصولات تحت تاثیر:

Windows 11 Version 24H2

Windows Server 2012 R2

Windows Server 2012

Windows Server 2008 R2

Windows Server 2008

Windows Server 2016

Windows 10 Version 1607

Windows 10 for x64-based Systems

Windows 10 for x32-based Systems

Windows Server 2022, 23H2 Edition

Windows 11 Version 23H2

Windows 10 Version 22H2

Windows 11 Version 22H2

Windows 10 Version 21H2

Windows 11 Version 21H2

Windows Server 2022

Windows Server 2019

Windows 10 Version 1809

آسیب پذیری CVE-2024-43590 :

آسیب پذیری از نوع Improper Access Control و در Visual C++ Redistributable Installer هستش. امتیاز 7.8 و شدت مهم داره. آسیب پذیری امکان ایجاد، دستکاری و حذف فایل با امتیاز NT AUTHORITY\SYSTEM رو داره.

محصولات تحت تاثیر:

Microsoft Visual Studio 2022 version 17.11

Microsoft Visual Studio 2022 version 17.10

Microsoft Visual Studio 2022 version 17.8

Microsoft Visual Studio 2022 version 17.6

Microsoft Visual Studio 2019 version 16.11 (includes 16.0 – 16.10)

Microsoft Visual Studio 2017 version 15.9 (includes 15.0 – 15.8)

Visual C++ Redistributable Installer

آسیب پذیری CVE-2024-43599 :

آسیب پذیری از نوع Use After Free و در کلاینت Remote Desktop هستش. امتیاز 8.8 و شدت مهم داره و امکان RCE رو به مهاجم میده. برای اکسپلویت نیاز هستش که قربانی به یک سرور RDP مخرب وصل بشه.

محصولات تحت تاثیر:

Windows Server 2012 R2

Windows Server 2012

Windows Server 2008 R2

Windows Server 2008

Windows Server 2016

Windows 10 Version 1607

Windows 10 for x64-based Systems

Windows 10 for x32-based Systems

Windows 11 Version 24H2

Windows Server 2022, 23H2

Windows 11 Version 23H2

Windows 10 Version 22H2

Windows 11 Version 22H2

Windows 10 Version 21H2

Windows 11 Version 21H2

Windows Server 2022

Windows Server 2019

Windows 10 Version 1809

آسیب پذیری CVE-2024-43533 :

آسیب پذیری از نوع Use After Free و در کلاینت Remote Desktop هستش. امتیاز 8.8 و شدت مهم داره و امکان RCE رو به مهاجم میده. برای اکسپلویت نیاز هستش که قربانی به یک سرور RDP مخرب وصل بشه.

محصولات تحت تاثیر:

Windows 11 Version 24H2

Windows Server 2022, 23H2

Windows 11 Version 23H2

Windows 11 Version 22H2

Windows 11 Version 21H2

Windows Server 2022

Remote Desktop client for Windows Desktop

آسیب پذیری CVE-2024-43504:

آسیب پذیری از نوع Use After Free و در Microsoft Excel هستش. امتیاز 7.8 و شدت مهم داره. مهاجم با ارسال فایل مخرب، امکان RCE رو داره.

محصولات تحت تاثیر:

Microsoft Excel 2016

Microsoft Office LTSC 2021

Microsoft 365 Apps for Enterprise

Microsoft Office 2019

Microsoft Office LTSC 2024

آسیب پذیری CVE-2024-43576:

آسیب پذیری از نوع Untrusted Search Path و در Microsoft Office هستش. امتیاز 7.8 و شدت مهم داره. مهاجم با ارسال فایل مخرب امکان RCE داره.

محصولات تحت تاثیر:

Microsoft Office LTSC 2024

Microsoft 365 Apps for Enterprise

آسیب پذیری CVE-2024-43505:

آسیب پذیری از نوع Insufficient UI Warning of Dangerous Operations و در Microsoft Office Visio هستش. امتیاز 7.8 و شدت مهم داره. مهاجم با ارسال فایل مخرب امکان RCE داره.

محصولات تحت تاثیر:

Microsoft Office LTSC 2024

Microsoft Office LTSC 2021

Microsoft 365 Apps for Enterprise

Microsoft Office 2019

آسیب پذیری CVE-2024-43503:

آسیب پذیری از نوع Improper Access Control و در Microsoft SharePoint هستش. امتیاز 7.8 و شدت مهم داره. آسیب پذیری امکان افزایش امتیاز به SYSTEM رو میده.

محصولات تحت تاثیر:

Microsoft SharePoint Server Subscription Edition

Microsoft SharePoint Server 2019

Microsoft SharePoint Enterprise Server 2016

آسیب پذیری CVE-2024-43616 :

آسیب پذیری از نوع Untrusted Search Path و در Microsoft Office هستش. امتیاز 7.8 و شدت مهم داره. مهاجم با ارسال فایل مخرب امکان RCE داره.

محصولات تحت تاثیر:

Microsoft Office LTSC 2024

Microsoft Office LTSC 2021

Microsoft 365 Apps for Enterprise

Microsoft Office 2019

آسیب پذیری CVE-2024-38229 :

آسیب پذیری از نوع Use After Free و در ویژوال استدیو و دات نت هستش. امتیاز 8.1 و شدت مهم داره و امکان RCE رو به مهاجم میده. برای اکسپلویت مهاجم باید در یک race condition برنده بشه.

محصولات تحت تاثیر:

Microsoft Visual Studio 2022 version 17.11

.NET 8.0 installed on Mac OS

.NET 8.0 installed on Linux

.NET 8.0 installed on Windows

Microsoft Visual Studio 2022 version 17.10

Microsoft Visual Studio 2022 version 17.8

Microsoft Visual Studio 2022 version 17.6

لیست کامل آسیب پذیری های این ماه:

| شناسه | توضیحات | شدت | امتیاز | نوع |

| CVE-2024-43572 | Microsoft Management Console Remote Code Execution Vulnerability | Moderate | 7.8 | RCE |

| CVE-2024-43573 | Windows MSHTML Platform Spoofing Vulnerability | Moderate | 6.5 | Spoofing |

| CVE-2024-6197 * | Open Source Curl Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-20659 | Windows Hyper-V Security Feature Bypass Vulnerability | Important | 7.1 | SFB |

| CVE-2024-43583 | Winlogon Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43468 † | Microsoft Configuration Manager Remote Code Execution Vulnerability | Critical | 9.8 | RCE |

| CVE-2024-43582 | Remote Desktop Protocol Server Remote Code Execution Vulnerability | Critical | 8.1 | RCE |

| CVE-2024-43488 | Visual Studio Code extension for Arduino Remote Code Execution Vulnerability | Critical | 8.8 | RCE |

| CVE-2024-43485 | .NET and Visual Studio Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-38229 | .NET and Visual Studio Remote Code Execution Vulnerability | Important | 8.1 | RCE |

| CVE-2024-43483 | .NET, .NET Framework, and Visual Studio Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-43484 | .NET, .NET Framework, and Visual Studio Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-43591 | Azure Command Line Integration (CLI) Elevation of Privilege Vulnerability | Important | 8.7 | EoP |

| CVE-2024-38097 | Azure Monitor Agent Elevation of Privilege Vulnerability | Important | 7.1 | EoP |

| CVE-2024-43480 | Azure Service Fabric for Linux Remote Code Execution Vulnerability | Important | 6.6 | RCE |

| CVE-2024-38179 | Azure Stack HCI Elevation of Privilege Vulnerability | Important | 8.8 | EoP |

| CVE-2024-43513 † | BitLocker Security Feature Bypass Vulnerability | Important | 6.4 | SFB |

| CVE-2024-38149 | BranchCache Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-43506 | BranchCache Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-43585 | Code Integrity Guard Security Feature Bypass Vulnerability | Important | 5.5 | SFB |

| CVE-2024-43497 | DeepSpeed Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43515 | Internet Small Computer Systems Interface (iSCSI) Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-43517 | Microsoft ActiveX Data Objects Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43614 | Microsoft Defender for Endpoint for Linux Spoofing Vulnerability | Important | 5.5 | Spoofing |

| CVE-2024-43504 | Microsoft Excel Remote Code Execution Vulnerability | Important | 7.8 | RCE |

| CVE-2024-43576 | Microsoft Office Remote Code Execution Vulnerability | Important | 7.8 | RCE |

| CVE-2024-43616 | Microsoft Office Remote Code Execution Vulnerability | Important | 7.8 | RCE |

| CVE-2024-43609 | Microsoft Office Spoofing Vulnerability | Important | 6.5 | Spoofing |

| CVE-2024-43505 | Microsoft Office Visio Remote Code Execution Vulnerability | Important | 7.8 | RCE |

| CVE-2024-38029 | Microsoft OpenSSH for Windows Remote Code Execution Vulnerability | Important | 7.5 | RCE |

| CVE-2024-43581 | Microsoft OpenSSH for Windows Remote Code Execution Vulnerability | Important | 7.1 | RCE |

| CVE-2024-43615 | Microsoft OpenSSH for Windows Remote Code Execution Vulnerability | Important | 7.1 | RCE |

| CVE-2024-43503 | Microsoft SharePoint Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43541 | Microsoft Simple Certificate Enrollment Protocol Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-43544 | Microsoft Simple Certificate Enrollment Protocol Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-43574 | Microsoft Speech Application Programming Interface (SAPI) Remote Code Execution Vulnerability | Important | 8.3 | RCE |

| CVE-2024-43519 | Microsoft WDAC OLE DB provider for SQL Server Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43560 | Microsoft Windows Storage Port Driver Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43553 | NT OS Kernel Elevation of Privilege Vulnerability | Important | 7.4 | EoP |

| CVE-2024-43604 | Outlook for Android Elevation of Privilege Vulnerability | Important | 5.7 | EoP |

| CVE-2024-43481 | Power BI Report Server Spoofing Vulnerability | Important | 6.5 | Spoofing |

| CVE-2024-43612 | Power BI Report Server Spoofing Vulnerability | Important | 7.6 | Spoofing |

| CVE-2024-43533 | Remote Desktop Client Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43599 | Remote Desktop Client Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43532 | RPC Endpoint Mapper Service Elevation of Privilege Vulnerability | Important | 8.8 | EoP |

| CVE-2024-43571 | Sudo for Windows Spoofing Vulnerability | Important | 5.6 | Spoofing |

| CVE-2024-43590 | Visual C++ Redistributable Installer Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43601 | Visual Studio Code for Linux Remote Code Execution Vulnerability | Important | 7.1 | RCE |

| CVE-2024-43603 | Visual Studio Collector Service Denial of Service Vulnerability | Important | 5.5 | DoS |

| CVE-2024-43563 | Windows Ancillary Function Driver for WinSock Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43501 | Windows Common Log File System Driver Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43546 | Windows Cryptographic Information Disclosure Vulnerability | Important | 5.6 | Info |

| CVE-2024-43509 | Windows Graphics Component Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43556 | Windows Graphics Component Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43508 | Windows Graphics Component Information Disclosure Vulnerability | Important | 5.5 | Info |

| CVE-2024-43534 | Windows Graphics Component Information Disclosure Vulnerability | Important | 6.5 | Info |

| CVE-2024-43521 | Windows Hyper-V Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-43567 | Windows Hyper-V Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-43575 | Windows Hyper-V Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-30092 | Windows Hyper-V Remote Code Execution Vulnerability | Important | 8 | RCE |

| CVE-2024-38129 | Windows Kerberos Elevation of Privilege Vulnerability | Important | 7.5 | EoP |

| CVE-2024-43547 | Windows Kerberos Information Disclosure Vulnerability | Important | 6.5 | Info |

| CVE-2024-43520 | Windows Kernel Denial of Service Vulnerability | Important | 5 | DoS |

| CVE-2024-37979 | Windows Kernel Elevation of Privilege Vulnerability | Important | 6.7 | EoP |

| CVE-2024-43502 | Windows Kernel Elevation of Privilege Vulnerability | Important | 7.1 | EoP |

| CVE-2024-43511 | Windows Kernel Elevation of Privilege Vulnerability | Important | 7 | EoP |

| CVE-2024-43527 | Windows Kernel Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43570 | Windows Kernel Elevation of Privilege Vulnerability | Important | 6.4 | EoP |

| CVE-2024-43535 | Windows Kernel-Mode Driver Elevation of Privilege Vulnerability | Important | 7 | EoP |

| CVE-2024-43554 | Windows Kernel-Mode Driver Information Disclosure Vulnerability | Important | 5.5 | Info |

| CVE-2024-43522 | Windows Local Security Authority (LSA) Elevation of Privilege Vulnerability | Important | 7 | EoP |

| CVE-2024-43537 | Windows Mobile Broadband Driver Denial of Service Vulnerability | Important | 6.5 | DoS |

| CVE-2024-43538 | Windows Mobile Broadband Driver Denial of Service Vulnerability | Important | 6.5 | DoS |

| CVE-2024-43540 | Windows Mobile Broadband Driver Denial of Service Vulnerability | Important | 6.5 | DoS |

| CVE-2024-43542 | Windows Mobile Broadband Driver Denial of Service Vulnerability | Important | 6.5 | DoS |

| CVE-2024-43555 | Windows Mobile Broadband Driver Denial of Service Vulnerability | Important | 6.5 | DoS |

| CVE-2024-43557 | Windows Mobile Broadband Driver Denial of Service Vulnerability | Important | 6.5 | DoS |

| CVE-2024-43558 | Windows Mobile Broadband Driver Denial of Service Vulnerability | Important | 6.5 | DoS |

| CVE-2024-43559 | Windows Mobile Broadband Driver Denial of Service Vulnerability | Important | 6.5 | DoS |

| CVE-2024-43561 | Windows Mobile Broadband Driver Denial of Service Vulnerability | Important | 6.5 | DoS |

| CVE-2024-43523 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Important | 6.8 | RCE |

| CVE-2024-43524 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Important | 6.8 | RCE |

| CVE-2024-43525 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Important | 6.8 | RCE |

| CVE-2024-43526 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Important | 6.8 | RCE |

| CVE-2024-43536 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Important | 6.8 | RCE |

| CVE-2024-43543 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Important | 6.8 | RCE |

| CVE-2024-38124 | Windows Netlogon Elevation of Privilege Vulnerability | Important | 9 | EoP |

| CVE-2024-43562 | Windows Network Address Translation (NAT) Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-43565 | Windows Network Address Translation (NAT) Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-43545 | Windows Online Certificate Status Protocol (OCSP) Server Denial of Service Vulnerability | Important | 7.5 | DoS |

| CVE-2024-43529 | Windows Print Spooler Elevation of Privilege Vulnerability | Important | 7.3 | EoP |

| CVE-2024-38262 | Windows Remote Desktop Licensing Service Remote Code Execution Vulnerability | Important | 7.5 | RCE |

| CVE-2024-43456 | Windows Remote Desktop Services Tampering Vulnerability | Important | 4.8 | Tampering |

| CVE-2024-43514 | Windows Resilient File System (ReFS) Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43500 | Windows Resilient File System (ReFS) Information Disclosure Vulnerability | Important | 5.5 | Info |

| CVE-2024-37976 | Windows Resume Extensible Firmware Interface Security Feature Bypass Vulnerability | Important | 6.7 | SFB |

| CVE-2024-37982 | Windows Resume Extensible Firmware Interface Security Feature Bypass Vulnerability | Important | 6.7 | SFB |

| CVE-2024-37983 | Windows Resume Extensible Firmware Interface Security Feature Bypass Vulnerability | Important | 6.7 | SFB |

| CVE-2024-38212 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-38261 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Important | 7.8 | RCE |

| CVE-2024-38265 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43453 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43549 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43564 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43589 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43592 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43593 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43607 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43608 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43611 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-43584 | Windows Scripting Engine Security Feature Bypass Vulnerability | Important | 7.7 | SFB |

| CVE-2024-43550 | Windows Secure Channel Spoofing Vulnerability | Important | 7.4 | Spoofing |

| CVE-2024-43516 | Windows Secure Kernel Mode Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43528 | Windows Secure Kernel Mode Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43552 | Windows Shell Remote Code Execution Vulnerability | Important | 7.3 | RCE |

| CVE-2024-43512 | Windows Standards-Based Storage Management Service Denial of Service Vulnerability | Important | 6.5 | DoS |

| CVE-2024-43551 | Windows Storage Elevation of Privilege Vulnerability | Important | 7.8 | EoP |

| CVE-2024-43518 | Windows Telephony Server Remote Code Execution Vulnerability | Important | 8.8 | RCE |

| CVE-2024-7025 * | Chromium: CVE-2024-7025 Integer overflow in Layout | High | N/A | RCE |

| CVE-2024-9369 * | Chromium: CVE-2024-9369 Insufficient data validation in Mojo | High | N/A | RCE |

| CVE-2024-9370 * | Chromium: CVE-2024-9370 Inappropriate implementation in V8 | High | N/A | RCE |

منابع: