این هفته هم به روال هفته های قبل، سراغ آسیب پذیری های مهم منتشر شده در پلتفرم ZDI رفتیم.

این هفته 52 آسیب پذیری مهم بین 6 تا 12 ژانویه / 16 تا 22 دی ، در پلتفرم ZDI منتشر شده که در ادامه بررسیشون میکنیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری های نرم افزاری فعالیت داره. بطور کلی این پلتفرم بعنوان یه واسط در حوزه زیرودی ، عمل میکنه. برای آشنایی با این واسطها میتونید پادکست واسطهای زیرودی رو با زیرنویسی فارسی مشاهده کنید.

این پلتفرم بدلیل اینکه با اغلب شرکتهای مهم و محبوب ، کار میکنه، آسیب پذیری ها و اکسپلویتهایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

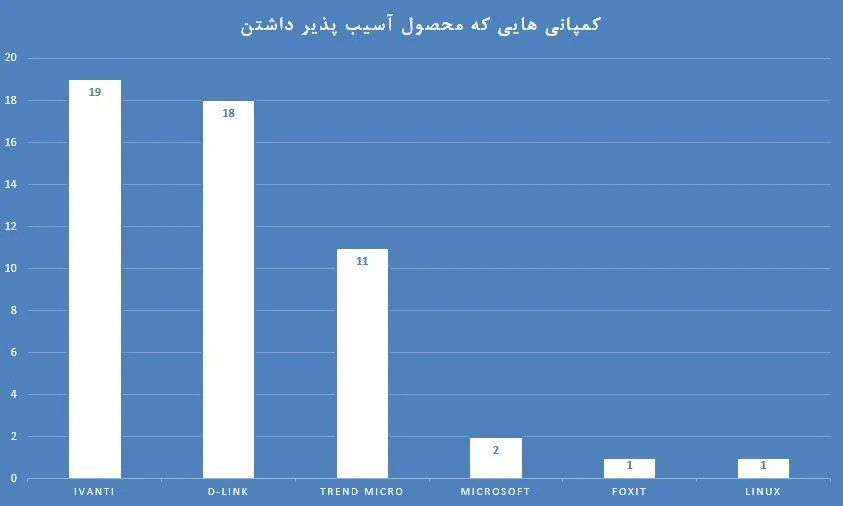

این هفته 6 کمپانی آسیب پذیر داشتیم که Ivanti با 19 آسیب پذیری در صدر بود. محصول آسیب پذیرشون Avalanche هستش که یه راه حل برای مدیریت دستگاههای موبایل مانند گوشی ، تبلت و … هستش .این ابزار امکان کنترل و مدیریت دستگاههای موبایل رو در یه محیط سازمانی رو فراهم میکنن.

کمپانی دوم ، D-Link با 18 آسیب پذیری هستش. دو محصول آسیب پذیر داشتن: یکی روتر DIR-X3260 و یکی هم دوربین DCS-8300LHV2 . بخشی از آسیب پذیری ها هم توسط سینا خیرخواه گزارش شده.

کمپانی سوم ، Trend Micro هستش با 11 آسیب پذیری. محصول آسیب پذیرشون Apex Central و Apex One هستش. Apex Central یه کنسول مدیریتی متمرکز هستش که بعنوان یه نقطه کنترل برای محصولات ترند میکرو بکار میره. Apex One یه راه حل امنیتی برای نقاط پایانی مانند لپ تاپ و … هستش.

نمودار زیر همه ی کمپانی هایی که این هفته محصول آسیب پذیر داشتن رو نشون میده :

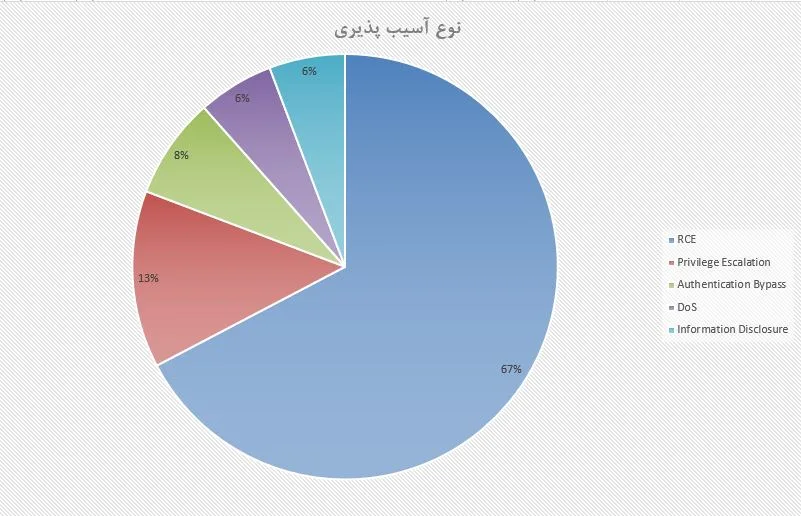

نوع آسیب پذیری هایی که این هفته در محصولات کشف شدن :

- اجرای کد : 35

- افزایش امتیاز : 7

- افشای اطلاعات: 3

- دور زدن مکانیسم احراز هویت : 4

- منع سرویس : 3

در نهایت 52 آسیب پذیری که منتشر شده :

| شناسه | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2023-46804 | 7.5 | Ivanti | Avalanche | Integer Underflow | مهاجم راه دور و بدون احرازهویت ، امکان DoS رو داره. آسیب پذیری در WLAvalancheService هستش. |

| CVE-2023-46223 | 9.8 | Ivanti | Avalanche | Stack Buffer Overflow | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در WLAvalancheService هستش. |

| CVE-2023-46222 | 9.8 | Ivanti | Avalanche | Stack Buffer Overflow | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در WLAvalancheService هستش. |

| CVE-2023-46221 | 9.8 | Ivanti | Avalanche | Stack Buffer Overflow | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در WLAvalancheService هستش. |

| CVE-2023-46803 | 7.5 | Ivanti | Avalanche | Divide By Zero | مهاجم راه دور و بدون احرازهویت، امکان اجرای DoS داره. آسیب پذیری در WLAvalancheService هستش. |

| CVE-2023-46220 | 9.8 | Ivanti | Avalanche | Stack Buffer Overflow | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در WLAvalancheService هستش. |

| CVE-2023-46258 | 9.8 | Ivanti | Avalanche | Stack Buffer Overflow | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در WLAvalancheService هستش. |

| CVE-2023-46257 | 9.8 | Ivanti | Avalanche | Stack Buffer Overflow | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در WLAvalancheService هستش. |

| CVE-2023-46225 | 9.8 | Ivanti | Avalanche | Stack Buffer Overflow | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در WLAvalancheService هستش. |

| CVE-2023-46224 | 9.8 | Ivanti | Avalanche | Stack Buffer Overflow | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در WLAvalancheService هستش. |

| CVE-2023-46259 | 9.8 | Ivanti | Avalanche | Stack Buffer Overflow | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در WLAvalancheService هستش. |

| CVE-2023-46260 | 7.5 | Ivanti | Avalanche | Null Pointer Dereference | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد DoS داره. آسیب پذیری در WLAvalancheService هستش. |

| CVE-2023-46261 | 9.8 | Ivanti | Avalanche | Heap Buffer Overflow | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در WLInfoRailService هستش. |

| CVE-2023-46262 | 7.3 | Ivanti | Avalanche | Authentication Bypass | مهاجم راه دور امکان دور زدن مکانیسم احرازهویت داره. آسیب پذیری در متد allowPassThrough هستش. |

| CVE-2023-46266 | 7.3 | Ivanti | Avalanche | Authentication Bypass | مهاجم راه دور امکان دور زدن مکانیسم احرازهویت داره. آسیب پذیری در کلاس SecureFilter و هدر درخواست Content-Type HTTP هستش. |

| CVE-2023-46263 | 7.2 | Ivanti | Avalanche | Arbitrary File Upload | مهاجم راه دور و احرازهویت شده، امکان اجرای کد دلخواه با امتیاز System داره. آسیب پذیری در FileStoreConfig app هستش. |

| CVE-2023-46264 | 7.2 | Ivanti | Avalanche | Arbitrary File Upload | مهاجم راه دور و احرازهویت شده، امکان اجرای کد دلخواه با امتیاز System داره. آسیب پذیری در FileStoreConfig app هستش. |

| CVE-2023-46265 | 6.5 | Ivanti | Avalanche | XXE | مهاجم راه دور و بدون احرازهویت، امکان افشای اطلاعات حساس رو داره. آسیب پذیری در متد decode هستش. |

| CVE-2023-46262 | 7.5 | Ivanti | Avalanche | SSRF | مهاجم راه دور و بدون احرازهویت، امکان افشای اطلاعات حساس با امتیاز SYSTEM داره. آسیب پذیری در متد validateAMCWSConnection هستش. |

| CVE-2023-52331 | 9.1 | Trend Micro | Apex Central | SSRF | مهاجم راه دور و احرازهویت شده، امکان افشای اطلاعات حساس با امتیاز اکانت سرویس داره. آسیب پذیری در ماژول modVulnerabilityProtect هستش. |

| CVE-2023-52330 | 5.4 | Trend Micro | Apex Central | XSS | مهاجم راه دور و احرازهویت شده امکان افزایش امتیاز داره. آسیب پذیری در عملکرد Policy Management هستش. مهاجم با اکسپلویت این آسیب پذیری به منابعی که از کاربر محافظت میشه، میتونه دسترسی داشته باشه. |

| CVE-2023-51631 | 6.8 | D-Link | DIR-X3260 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده ، امکان اجرای کد با امتیاز root داره. آسیب پذیری در باینری prog.cgi و در SetUsersSettings هستش. |

| CVE-2023-51629 | 6.3 | D-Link | DCS-8300LHV2 | Authentication Bypass | مهاجم مجاور شبکه امکان دور زدن مکانیسم احرازهویت در این دوربین ها رو داره. آسیب پذیری در پیکربندی ONVIF API هستش. آسیب پذیری توسط سینا خیرخواه گزارش شده. |

| CVE-2023-51628 | 8.0 | D-Link | DCS-8300LHV2 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده، امکان اجرای کد دلخواه با امتیاز root داره. البته این احرازهویت رو هم میشه دور زدن. آسیب پذیری در فراخوانی SetHostName ONVIF هستش. آسیب پذیری توسط سینا خیرخواه گزارش شده. |

| CVE-2023-51627 | 8.0 | D-Link | DCS-8300LHV2 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده، امکان اجرای کد دلخواه با امتیاز root داره. البته این احرازهویت رو هم میشه دور زدن. آسیب پذیری در پردازش عناصر XML رخ میده. آسیب پذیری توسط سینا خیرخواه گزارش شده. |

| CVE-2023-51626 | 8.8 | D-Link | DCS-8300LHV2 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت ، امکان اجرای کد دلخواه با امتیاز root داره. آسیب پذیری در مدیریت هدر Authorization توسط سرور RTSP که بصورت پیشفرض روی TCP:554 فعاله، رخ میده. آسیب پذیری توسط سینا خیرخواه گزارش شده. |

| CVE-2023-51625 | 8.0 | D-Link | DCS-8300LHV2 | Command Injection | مهاجم مجاور شبکه و احراز هویت شده، امکان اجرای کد دلخواه با امتیاز root داره. البته این احرازهویت هم قابل دور زدن هستش. آسیب پذیری در ONVIF API و در تجزیه عنصر sch:TZ XML رخ میده. |

| CVE-2023-51624 | 8.8 | D-Link | DCS-8300LHV2 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت، امکان اجرای کد دلخواه با امتیاز root داره. آسیب پذیری در مدیریت هدر Authorization توسط سرور RTSP که بصورت پیشفرض روی TCP:554 فعاله، رخ میده. |

| CVE-2023-51623 | 6.8 | D-Link | DIR-X3260 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در باینری prog.cgi هستش که درخواستهای HNAP ارسال شده به وب سرور lighttpd رو مدیریت میکنه. |

| CVE-2023-51622 | 6.8 | D-Link | DIR-X3260 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در باینری prog.cgi هستش که درخواستهای HNAP ارسال شده به وب سرور lighttpd رو مدیریت میکنه. |

| CVE-2023-51621 | 6.8 | D-Link | DIR-X3260 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در باینری prog.cgi هستش که درخواستهای HNAP ارسال شده به وب سرور lighttpd رو مدیریت میکنه. |

| CVE-2023-51620 | 6.8 | D-Link | DIR-X3260 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در باینری prog.cgi هستش که درخواستهای HNAP ارسال شده به وب سرور lighttpd رو مدیریت میکنه. |

| CVE-2023-51619 | 6.8 | D-Link | DIR-X3260 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در باینری prog.cgi هستش که درخواستهای HNAP ارسال شده به وب سرور lighttpd رو مدیریت میکنه. |

| CVE-2023-51618 | 6.8 | D-Link | DIR-X3260 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در باینری prog.cgi هستش که درخواستهای HNAP ارسال شده به وب سرور lighttpd رو مدیریت میکنه. |

| CVE-2023-51617 | 6.8 | D-Link | DIR-X3260 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در باینری prog.cgi هستش که درخواستهای HNAP ارسال شده به وب سرور lighttpd رو مدیریت میکنه. |

| CVE-2023-51616 | 6.8 | D-Link | DIR-X3260 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در باینری prog.cgi هستش که درخواستهای HNAP ارسال شده به وب سرور lighttpd رو مدیریت میکنه. |

| CVE-2023-51615 | 6.8 | D-Link | DIR-X3260 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در باینری prog.cgi هستش که درخواستهای HNAP ارسال شده به وب سرور lighttpd رو مدیریت میکنه. |

| CVE-2023-51614 | 6.8 | D-Link | DIR-X3260 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در باینری prog.cgi هستش که درخواستهای HNAP ارسال شده به وب سرور lighttpd رو مدیریت میکنه. |

| CVE-2023-51613 | 6.8 | D-Link | DIR-X3260 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در باینری prog.cgi هستش که درخواستهای HNAP ارسال شده به وب سرور lighttpd رو مدیریت میکنه. |

| ZDI-CAN-22109 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای Doc هستش. |

| CVE-2024-21310 | 7.8 | مایکروسافت | Windows | Integer Overflow | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز کرنل داره. سیستم هایی که پشتیبانی از ong Win32 path رو فعال کردن تحت تاثیر هستن. آسیب پذیری در درایور cldflt.sys هستش. |

| CVE-2024-20677 | 7.8 | مایکروسافت | Office Word | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای FBX هستش. |

| CVE-2023-52093 | 7.8 | Trend Micro | Apex One | Exposed Dangerous Function | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM رو داره. آسیب پذیری در سرویس Apex One NT Listener هستش. |

| CVE-2023-52094 | 7.0 | Trend Micro | Apex One | Privilege Escalation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM رو داره. آسیب پذیری در مکانیسم بروزرسانی محصول هستش. |

| CVE-2023-52091 | 7.8 | Trend Micro | Apex One | Privilege Escalation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM رو داره. آسیب پذیری در Anti-Spyware Engine هستش که در سرویس Apex One RealTime Scan اجرا میشه . مهاجم با ایجاد یه junction امکان حذف فایل دلخواه رو داره. |

| CVE-2023-52090 | 7.8 | Trend Micro | Apex One | Privilege Escalation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM رو داره. آسیب پذیری در Virus Scan Engine هستش. مهاجم با ایجاد یه mount point ،امکان سوء استفاده از درایور VSApiNt برای حذف فایل دلخواه داره. |

| CVE-2023-52092 | 7.8 | Trend Micro | Apex One | Privilege Escalation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM رو داره. آسیب پذیری در Damage Cleanup Engine هستش . مهاجم با ایجاد یه junction امکان حذف فایل دلخواه رو داره. |

| CVE-2023-52325 | 7.5 | Trend Micro | Apex One | LFI | مهاجم راه دور و احرازهویت شده امکان اجرای کد دلخواه با امتیاز IUSR رو داره. آسیب پذیری در تابع getObjWGFServiceApiByApiName هستش. |

| CVE-2023-52326 | 6.1 | Trend Micro | Apex One | XSS | مهاجم امکان اجرای کد دلخواه داره. |

| CVE-2023-52327 | 6.1 | Trend Micro | Apex One | XSS | مهاجم امکان اجرای کد دلخواه داره. |

| CVE-2023-52328 | 6.1 | Trend Micro | Apex One | XSS | مهاجم امکان اجرای کد دلخواه داره. |

| CVE-2023-6546 | 8.8 | Linux | Kernel | Race Condition | مهاجم محلی امکان اجرای کد با امتیاز کرنل داره. آسیب پذیری در درایور n_gsm هستش. |